امنیت شبکه فرآیندی است که در آن اقدامات پیشگیرانه برای محافظت از زیرساخت شبکه زیربنایی از دسترسی غیرمجاز، سوءاستفاده، نقص، اصلاح، تخریب یا افشای نادرست انجام میشود. اجرای این اقدامات به رایانهها، کاربران و برنامهها اجازه میدهد تا عملکردهای حیاتی مجاز خود را در یک محیط امن انجام دهند. امنیت شبکه یا ایمنسازی یک شبکه به ترکیب پیچیدهای از دستگاههای سختافزاری مانند روترها، فایروالها و برنامههای نرمافزاری ضد بدافزار نیاز دارد. سازمانهای دولتی و کسبوکارها از تحلیلگران بسیار ماهر امنیت اطلاعات برای اجرای طرحهای امنیتی استفاده میکنند و دائماً کارآمدی این طرحها را نظارت میکنند. در این نوشته از دسته آموزش امنیت شبکه و آموزش هک این مفهوم را کامل و جامع بررسی خواهیم کرد.

امنیت شبکه چیست؟

امنیت شبکه یک اصطلاح گسترده است که بسیاری از فناوریها، دستگاهها و فرآیندها را در برمیگیرد. در سادهترین عبارت، مجموعهای از قوانین و پیکربندیهایی است که برای محافظت از یکپارچگی، محرمانه بودن و دسترسی به شبکههای کامپیوتری و دادهها با استفاده از فناوریهای نرمافزاری و سختافزاری طراحیشدهاند. هر سازمانی، صرفنظر از اندازه، صنعت یا زیرساخت، به درجهای از راهحلهای امنیتی شبکه نیاز دارد تا از چشمانداز روزافزون تهدیدات سایبری در فضای دیجیتال محافظت کند.

به زبان سادهتر، امنیت شبکه به مجموعهای از اقدامات و تکنیکها گفته میشود که برای محافظت از شبکههای کامپیوتری و اطلاعات موجود در آنها در برابر تهدیدات، دسترسیهای غیرمجاز، حملات سایبری و سرقت دادهها به کار میرود. هدف اصلی امنیت شبکه این است که اطمینان حاصل شود که فقط افراد مجاز به منابع و اطلاعات شبکه دسترسی داشته باشند و دادهها در برابر حملات خرابکارانه یا هکرها محافظت شوند.

این امنیت با استفاده از ابزارها و تکنیکهای مختلفی مانند دیوارههای آتش (Firewalls)، سیستمهای تشخیص و جلوگیری از نفوذ (IDS/IPS)، رمزنگاری دادهها و مدیریت هویت انجام میشود. امنیت شبکه همچنین شامل نظارت و تحلیل ترافیک شبکه است تا هرگونه فعالیت مشکوک یا غیرعادی شناسایی و متوقف شود. با توجه به افزایش روزافزون تهدیدات سایبری، امنیت شبکه یکی از اولویتهای اصلی برای سازمانها و کاربران است.

چرا امنیت شبکه مهم است؟

در دنیای بیشازحد متصل امروزی، امنیت شبکه چالش بزرگتری را به همراه دارد، زیرا برنامههای تجاری بیشتر به سمت ابرهای خصوصی و عمومی حرکت میکنند. علاوه بر این، خود برنامهها در حال حاضر تمایل به مجازیسازی و توزیع در بسیاری از مکانها دارند، که برخی از آنها خارج از کنترل فیزیکی گروههای امنیتی فناوری اطلاعات هستند.

با افزایش روزافزون تعداد حملات به شرکتها، حفاظت از ترافیک شبکه و زیرساخت حیاتی میشود به همین دلیل امنیت شبکه یک امر بسیار حساس بهحساب میآید.

از طرفی دیگر معماری شبکه امروزی پیچیده است و با یک محیط تهدید که همیشه در حال تغییر است و مهاجمانی که همیشه در تلاش برای یافتن و بهرهبرداری از آسیبپذیریها هستند، مواجه است. این آسیبپذیریها میتوانند در تعداد زیادی از مناطق، ازجمله دستگاهها، دادهها، برنامهها، کاربران و مکانها وجود داشته باشند. به همین دلیل، امروزه بسیاری از ابزارها و برنامههای مدیریت امنیت شبکه در حال استفاده هستند که تهدیدات و سوءاستفادههای فردی و همچنین عدم انطباق مقررات را برطرف میکنند.

زمانی که تنها چند دقیقه ازکارافتادگی میتواند باعث اختلال گسترده و آسیبهای هنگفت به درآمد و اعتبار یک سازمان شود، اهمیت امنیت شبکه به خوبی احساس میشود. بنابراین ضروری است که این اقدامات حفاظتی وجود داشته باشد که این همان امنیت شبکه است.

اجزای اساسی امنیت شبکه چیست؟

فایروال، IPS، کنترل دسترسی به شبکه (NAC) و اطلاعات امنیتی و مدیریت رویداد (SIEM) چهار مؤلفه ضروری امنیت شبکه هستند. موارد دیگر عبارتاند از پیشگیری از دست دادن داده (DLP). نرمافزار آنتیویروس و ضد بدافزار؛ امنیت برنامه، وب و ایمیل؛ و… .

با توجه به اینکه تقریباً تمام دادهها و برنامهها به یک شبکه متصل هستند، امنیت شبکه برای محافظت از شبکهها در برابر نقض دادهها ضروری است. هک شدن شبکه شما میتواند اعتبار سازمان شمارا از بین ببرد و شمارا از تجارت و کسبوکار خارج کند. یک سیستم امنیت شبکه خوب به کسبوکارها کمک میکند تا خطر قربانی شدن سرقت اطلاعات و خرابکاری را کاهش دهند.

امنیت شبکه چگونه کار میکند؟

هنگام پرداختن به امنیت شبکه در سراسر یک سازمان، لایههای زیادی باید در نظر گرفته شود. حملات میتوانند در هر لایهای در مدل لایههای امنیتی شبکه اتفاق بیفتند، بنابراین سختافزار، نرمافزار و سیاستهای امنیتی شبکه شما باید برای رسیدگی به هر لایه بهصورت اختصاصی طراحی شوند.

امنیت شبکه میتواند از دستگاههای سختافزاری، نرمافزارهای تخصصی، امنیت فیزیکی (یعنی اتاقهای کامپیوتر و سرور) و قوانینی برای افراد تشکیل شود. درست مانند ایمنسازی خانه شما، یک سیستم امنیتی شبکه باید در برابر تهدیداتی که از بیرون وارد میشود محافظت کند و همچنین در صورت ورود متجاوزان به داخل، با آنها مقابله کند.

عناصر معماری امنیتی

عناصر یک معماری امنیتی کامل و چندلایه که امنیت شبکه را در سراسر یک سازمان پیادهسازی میکند به دودسته کلی تقسیم میشوند:

- کنترل دسترسی

- کنترل تهدید

کنترل دسترسی

امنیت شبکه با کنترل دسترسی شروع میشود. اگر افراد غیرمجاز به یک شبکه دسترسی پیدا کنند، میتوانند ترافیک را زیر نظر بگیرند و زیرساختها را نقشهبرداری کنند. هنگامیکه زیرساختها و برنامههای کاربردی را نقشهبرداری کردند، میتوانند یک حمله DDoS را راهاندازی کنند یا بدافزار را وارد کنند و به امنیت شبکه آسیب بزنند. کنترل دسترسی، حرکت بازیگران بد را در سراسر شبکه محدود میکند.

کنترل تهدید

حتی باوجود کنترل دسترسی در امنیت شبکه، ممکن است مشکلاتی ایجاد شود. بهعنوانمثال، یک بازیگر بد ممکن است اعتبار یک کارمند را به خطر بیاندازد تا بتواند وارد شبکه شود. بنابراین نیاز به کنترل تهدید داریم تا ترافیکهای غیرمعمولی را کشف کند.. کنترل تهدید از آسیب رساندن به اقدامات بازیگران بد در شبکه جلوگیری میکند.

فنآوریهای کنترل تهدید در امنیت شبکه با فایروال و متعادلکننده بار شروع میشود. این دستگاهها از شبکه در برابر حملات DoS/DDoS محافظت میکنند. در مرحله بعد، IDS/IPS با حملات شناختهشدهای که از طریق شبکه انجام میشود مقابله میکند. درنهایت، اشیاء بدافزار ناشناختهای که از طریق شبکه حرکت میکنند با فناوریهای sandbox ضبط میشوند، درحالیکه ناهنجاریها در ترافیک شبکه که ممکن است نشانههای یک تهدید باشند با NTA/NDR شناسایی میشوند.

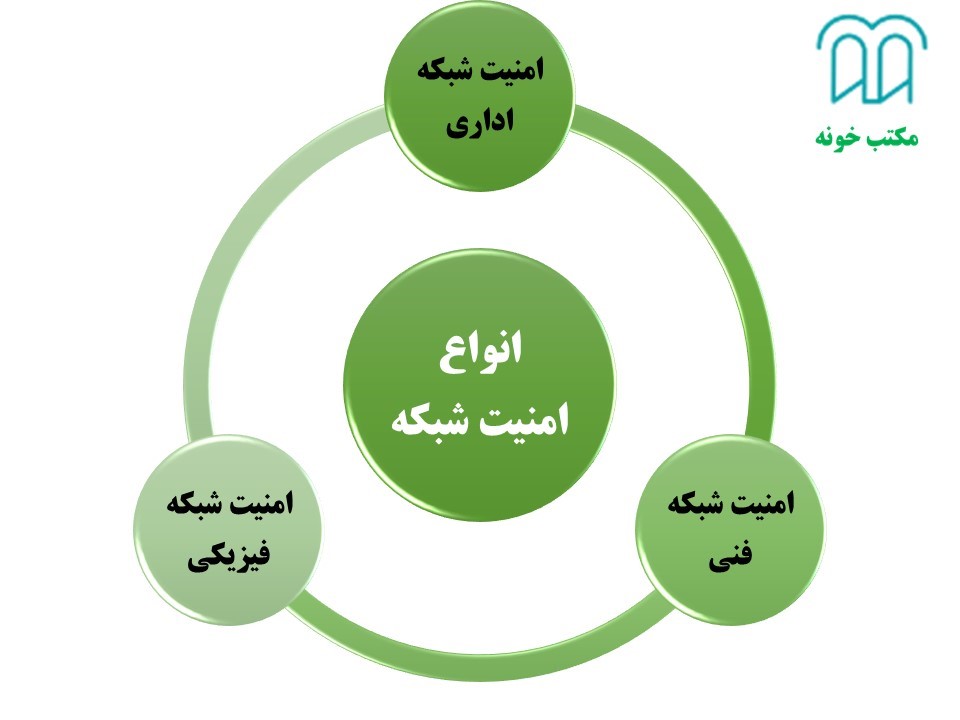

انواع امنیت شبکه

امنیت شبکه معمولاً از سه نوع مختلف تشکیلشده است: فیزیکی، فنی واداری. در اینجا توضیح مختصری از انواع مختلف امنیت شبکه و نحوه عملکرد هر کنترل ارائهشده است.

امنیت شبکه فیزیکی

کنترلهای امنیتی فیزیکی برای جلوگیری از دسترسی فیزیکی افراد غیرمجاز به اجزای شبکه مانند روترها، کمدهای کابلکشی شبکه و غیره طراحیشدهاند. دسترسی کنترلشده مانند قفلهای امنیتی، احراز هویت بیومتریک و سایر دستگاهها در هر سازمانی ضروری است.

امنیت شبکه فنی

کنترلهای امنیتی فنی از دادههایی که در شبکه ذخیره میشوند یا در حال انتقال از طریق، داخل یا خارج از شبکه هستند محافظت میکنند. حفاظت در این نوع امنیت شبکه دوگانه است. باید از دادهها و سیستمها در برابر پرسنل غیرمجاز محافظت کند و همچنین باید در برابر فعالیتهای مخرب کارمندان محافظت کند.

امنیت شبکه اداری

کنترلهای امنیتی اداری در امنیت شبکه شامل سیاستها و فرآیندهای امنیتی است که رفتار کاربر را کنترل میکند، ازجمله نحوه احراز هویت کاربران، سطح دسترسی آنها و همچنین نحوه اجرای تغییرات در زیرساخت توسط کارکنان IT.

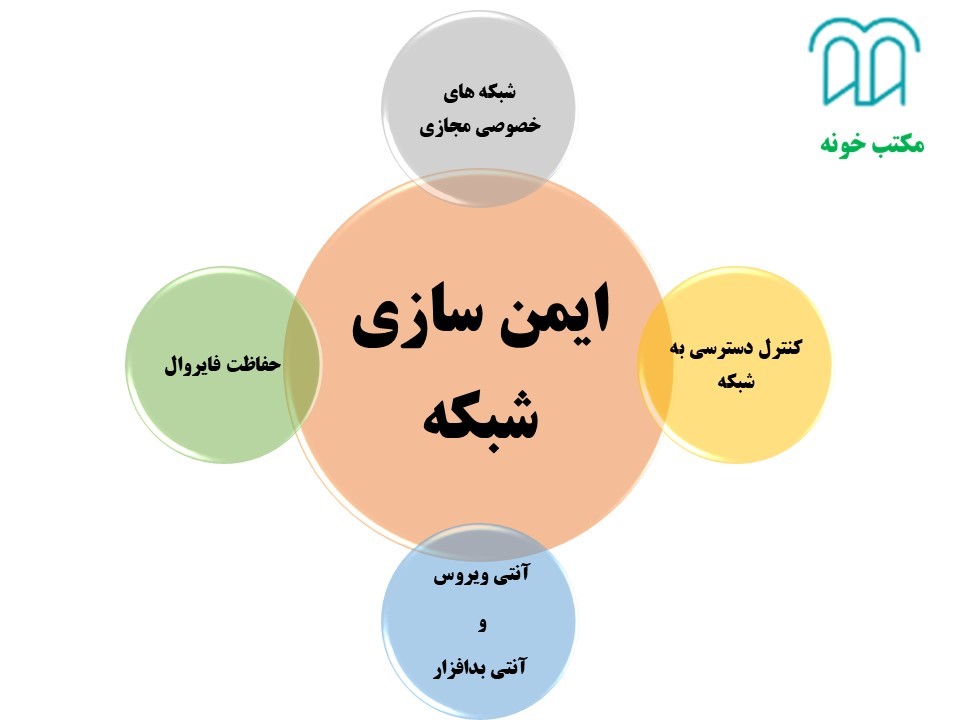

راههای ایمنسازی شبکه

ما در مورد انواع مختلف کنترلهای امنیتی شبکه صحبت کردهایم. اکنون بیایید نگاهی به راههای مختلف ایمنسازی شبکه خود بیندازیم. امنیت شبکه بهصورت معمولی از طریق راههای پایین تضمین میشود.

کنترل دسترسی به شبکه

برای اطمینان از اینکه مهاجمان بالقوه نمیتوانند به شبکه شما نفوذ کنند، باید سیاستهای کنترل دسترسی جامع هم برای کاربران و هم برای دستگاهها وجود داشته باشد. کنترل دسترسی شبکه (NAC) را میتوان در گرانول ترین سطح تنظیم کرد. برای مثال، میتوانید به مدیران اجازه دسترسی کامل به شبکه بدهید، اما دسترسی به پوشههای محرمانه خاصی را رد کنید یا از پیوستن دستگاههای شخصی آنها به شبکه جلوگیری کنید. این یک امر مهم در امنیت شبکه است.

نرمافزار آنتیویروس و آنتی بدافزار

نرمافزار آنتیویروس و ضد بدافزار سازمان را در برابر طیف وسیعی از نرمافزارهای مخرب ازجمله ویروسها، باج افزارها، کرمها و تروجآنها محافظت میکند و یک ابزار مفید برای امنیت شبکه است. بهترین نرمافزار نهتنها فایلها را هنگام ورود به شبکه اسکن میکند، بلکه بهطور مداوم فایلها را اسکن و ردیابی میکند.

حفاظت فایروال

فایروالها، همانطور که از نامشان پیداست، بهعنوان یک مانع بین شبکههای خارجی غیرقابلاعتماد و شبکه داخلی قابلاعتماد شما عمل میکنند. مدیران امنیت شبکه معمولاً مجموعهای از قوانین تعریفشده را پیکربندی میکنند که ترافیک را به شبکه مسدود یا اجازه میدهد.

شبکههای خصوصی مجازی

شبکههای خصوصی مجازی (VPN) از نقطه پایانی یا سایت دیگری به شبکه ارتباط برقرار میکنند. بهعنوانمثال، کاربرانی که از خانه کار میکنند معمولاً از طریق VPN به شبکه سازمان متصل میشوند. دادههای بین دونقطه رمزگذاری میشوند و کاربر باید احراز هویت کند تا امکان برقراری ارتباط بین دستگاه خود و شبکه فراهم شود.

امنیت شبکه از چه نوع تهدیدهایی جلوگیری میکند؟

برخی از رایجترین تهدیدات در امنیت شبکه و سیستمهای کامپیوتری عبارتاند از:

- حملات انکار سرویس توزیعشده (DDoS)

- بدافزار

- نرمافزارهای جاسوسی

- ابزارهای تبلیغاتی مزاحم

- کرمهای کامپیوتری

- بات نتها

- اسبهای تروا

امنیت شبکه اگر بهصورت اصولی و مطابق با استانداردهای موجود پیادهسازی شود میتواند از حملات بالا به زیرساخت شبکه بهخوبی جلوگیری کند. البته نکتهای که اینجا وجود دارد هیچ معماری یا استراتژی امنیتی در امنیت شبکه و سیستمها صددرصدی نیست و همیشه احتمال آسیبپذیری وجود دارد.

ابزارهای کلیدی امنیت شبکه چیست؟

یک رویکرد چندلایه برای امنیت شبکه، کنترلهایی را در نقاط متعددی در یک شبکه پیادهسازی میکند تا کنترل دسترسی و کنترل تهدید جامع را فراهم کند. در این قسمت به معرفی مهمترین ابزارهای امنیت شبکه خواهیم پرداخت و هرکدام از آنها را معرفی میکنیم.

فایروال در امنیت شبکه:

فایروال مانعی بین قسمتهای قابلاعتماد و غیرقابلاعتماد شبکه ایجاد میکند. بنابراین، فایروال کنترل دسترسی و تقسیمبندی کلان را بر اساس زیر شبکههای IP انجام میدهد. همان فایروال همچنین ممکن است بخشبندی دانهای بیشتری را انجام دهد که بهعنوان خرده بندی شناخته میشود.

فایروال یک شبکه را از شبکه دیگر جدا میکند. فایروالها میتوانند سیستمهای مستقل باشند یا در دستگاههای دیگر مانند روترها یا سرورها گنجانده شوند. شما میتوانید راهحلهای سختافزاری و نرمافزاری فایروال را پیدا کنید. برخی از فایروالها بهعنوان وسایلی در دسترس هستند که بهعنوان دستگاه اصلی جداکننده دو شبکه عمل میکنند و نقش مهمی را در امنیت شبکه دارند.

متعادلکننده بار یا Load balancers:

یک متعادلکننده بار، بار را بر اساس معیارها توزیع میکند. با پیادهسازی تکنیکهای امنیت شبکه، یک متعادلکننده بار میتواند فراتر از متعادلسازی بار سنتی عمل کند تا توانایی جذب برخی حملات، مانند حمله DDoS حجمی را فراهم کند.

متعادلکننده بار واحدهای فیزیکی هستند که کامپیوترها را بر اساس عواملی مانند استفاده از پردازنده سرور، تعداد اتصالات به یک سرور یا عملکرد کلی سرور به سرورهای جداگانه در یک شبکه هدایت میکنند. سازمانها از متعادلکنندههای بار استفاده میکنند تا احتمال ازکارافتادن هر سرور خاص را به حداقل برسانند و پهنای باند موجود برای هر رایانه در شبکه را بهینه کنند.

IDS/IPS

: IDS/IPS این سیستمها در پشت فایروال مستقرشده و تجزیهوتحلیل پروتکل و تطبیق امضا را در بخشهای مختلف بسته داده ارائه میکنند. تجزیهوتحلیل پروتکل یک بررسی انطباق با مشخصات اعلامشده عمومی پروتکل است. تطبیق امضا از حملات شناختهشده مانند تزریق SQL جلوگیری میکند و این ابزار نیز یک ابزار پرکاربرد در امنیت شبکه است.

سیستم پیشگیری از نفوذ (IPS)

یک IPS یکراه حل امنیتی شبکه است که نهتنها میتواند متجاوزان را شناسایی کند، بلکه از انجام موفقیتآمیز هرگونه حمله شناختهشده نیز جلوگیری میکند. سیستمهای پیشگیری از نفوذ، تواناییهای فایروال و سیستمهای تشخیص نفوذ را در امنیت شبکه ترکیب میکنند. بااینحال، پیادهسازی یک IPS در مقیاس مؤثر میتواند پرهزینه باشد، بنابراین کسبوکارها باید ریسکهای فناوری اطلاعات خود را قبل از سرمایهگذاری بهدقت ارزیابی کنند.

علاوه بر این، برخی از سیستمهای جلوگیری از نفوذ بهاندازه برخی فایروالها و سیستمهای تشخیص نفوذ سریع و قوی نیستند، بنابراین زمانی که سرعت یک الزام مطلق است، ممکن است راهحل مناسبی نباشد. IPS یک مؤلفه و ابزار اصلی در امنیت شبکه بهحساب میآید.

سیستم تشخیص نفوذ (IDS)

یک IDS با شناسایی یک هکر یا نرمافزار مخرب در یک شبکه، امنیت شبکه را افزایش میدهد تا بتوانید بهسرعت آن را حذف کنید تا از نفوذ به شبکه یا سایر مشکلات جلوگیری کنید و از دادههای ثبتشده در مورد رویداد برای دفاع بهتر در برابر حوادث نفوذ مشابه استفاده کنید. سرمایهگذاری روی IDS که به شما امکان میدهد به حملات سریع پاسخ دهید، میتواند بسیار کمهزینهتر از اصلاح آسیب ناشی از حمله و رسیدگی به مسائل قانونی بعدی باشد.

NTA/NDR

: NTA/NDR مستقیماً به ترافیک (یا سوابق ترافیکی مانند NetFlow) نگاه میکند و از الگوریتمهای یادگیری ماشین و تکنیکهای آماری برای ارزیابی ناهنجاریها و تعیین وجود تهدید در امنیت شبکه استفاده میکند. ابتدا، NTA/NDR سعی میکند یک خط پایه را تعیین کند. باوجود یک خط مبنا، ناهنجاریهایی مانند افزایش ترافیک یا ارتباطات متناوب را شناسایی میکند.

Sandbox

جعبه ایمنی شبیه IDS/IPS است، با این تفاوت که به امضاها متکی نیست. یک سندباکس میتواند یک محیط سیستم نهایی را شبیهسازی کند و تعیین کند که آیا یک شی بدافزار در تلاش است، برای مثال، اسکن پورت را اجرا کند.

کنترل دسترسی شبکه (NAC)

کنترل دسترسی در امنیت شبکه شامل محدود کردن در دسترس بودن منابع شبکه برای دستگاههای نقطه پایانی است که با خطمشی امنیتی شما مطابقت دارند. برخی از راهحلهای NAC میتوانند بهطور خودکار گرههای ناسازگار را اصلاح کنند تا قبل از اجازه دسترسی، از ایمن بودن آن اطمینان حاصل کنند.

NAC زمانی بسیار مفید است که محیط کاربر نسبتاً ثابت باشد و بتوان آن را بهشدت کنترل کرد، مانند شرکتها و سازمانهای دولتی. این میتواند در تنظیمات با مجموعه متنوعی از کاربران و دستگاههایی که بهطور مکرر در حال تغییر هستند، که در بخشهای آموزش و مراقبتهای بهداشتی رایج هستند، کمتر کاربردی باشد.

Web filters

فیلترهای وب راهحلهایی هستند که با ممانعت از بارگیری صفحات خاصی از وبسایتهای خاص توسط مرورگرهای کاربران انجام میشود. فیلترهای وب مختلفی برای استفاده فردی، خانوادگی، سازمانی و دولتی در امنیت شبکه طراحیشدهاند.

Proxy servers

سرورهای پروکسی بهعنوان مذاکرهکننده برای درخواستهای نرمافزار مشتری که به دنبال منابع از سرورهای دیگر هستند عمل میکنند. یک کلاینت به سرور پروکسی متصل میشود و خدماتی را درخواست میکند (مثلاً یک وبسایت). سرور پروکسی درخواست را ارزیابی میکند و سپس آن را اجازه یا رد میکند. در سازمانها معمولاً از سرورهای پراکسی برای فیلتر کردن ترافیک و بهبود عملکرد استفاده میشود و یک ابزار خوب برای امنیت شبکه است.

Anti-DdoS

دستگاههای ضد DDoS حملات انکار سرویس توزیعشده (DDoS) را در مراحل اولیه تشخیص میدهند، حجم ترافیک را جذب میکنند و منبع حمله را شناسایی میکنند.

Spam filters

فیلترهای اسپم، ایمیلهای ناخواسته را شناسایی کرده و از رسیدن آن به صندوق پستی کاربر جلوگیری میکند. فیلترهای هرزنامه، ایمیلها را بر اساس خطمشیها یا الگوهای طراحیشده توسط یک سازمان یا فروشنده درک و بررسی میکنند. فیلترهای پیچیدهتر از یک رویکرد اکتشافی استفاده میکنند که تلاش میکند هرزنامهها را از طریق الگوهای کلمات مشکوک یا فراوانی کلمات شناسایی کند. این ابزار نیز یک ابزار مفید در امنیت شبکه بهحساب میآید.

انواع تهدیدات در دنیای امنیت سایبری

امنیت سایبری به مجموعهای از اقدامات و تکنیکهایی گفته میشود که برای حفاظت از سیستمهای اطلاعاتی و دادهها در برابر تهدیدات سایبری و حملات دیجیتالی به کار میروند. در دنیای امروزی، تهدیدات سایبری به طور روزافزون در حال پیشرفت و پیچیدهتر شدن هستند.

در این بخش به بررسی انواع تهدیدات در دنیای امنیت سایبری میپردازیم.

۱. بدافزار (Malware)

بدافزار به نرمافزارهای مخربی گفته میشود که برای آسیب رساندن به سیستمها یا سرقت اطلاعات طراحی شدهاند. انواع مختلف بدافزارها عبارتند از:

- ویروسها (Viruses): ویروسها نوعی بدافزار هستند که به فایلهای دیگر متصل میشوند و با اجرای آن فایلها فعال میشوند. این بدافزارها میتوانند به سرعت در سیستم پخش شوند و موجب اختلال و تخریب شوند.

- کرمها (Worms): کرمها برخلاف ویروسها نیاز به فایلهای میزبان ندارند و میتوانند خود به خود تکثیر شوند و از سیستمی به سیستم دیگر منتقل شوند.

- تروجانها (Trojans): تروجانها به شکل برنامههای کاربردی یا فایلهای بیضرر ظاهر میشوند، اما در واقع عملکردهای مخربی در پسزمینه انجام میدهند.

- اسپایورها (Spyware): اسپایورها نرمافزارهایی هستند که برای جاسوسی از کاربر و جمعآوری اطلاعات او طراحی شدهاند. این بدافزارها معمولاً بدون اطلاع کاربر نصب میشوند.

۲. حملات فیشینگ (Phishing Attacks)

فیشینگ نوعی حمله اجتماعی است که هدف آن فریب کاربران برای افشای اطلاعات حساس مانند کلمات عبور، اطلاعات کارتهای بانکی و دادههای شخصی است. در این نوع حمله، مهاجم از طریق ارسال ایمیلها یا پیامهای جعلی که به نظر قانونی میآیند، کاربران را به وارد کردن اطلاعات خود در وبسایتهای جعلی ترغیب میکند.

۳. حملات باجافزار (Ransomware Attacks)

باجافزارها نوعی بدافزار هستند که سیستمهای کاربران را قفل کرده و یا دادههای آنها را رمزگذاری میکنند، سپس از قربانیان درخواست باج میکنند تا دسترسی به دادهها یا سیستم خود را بازیابی کنند. حملات باجافزاری یکی از پرهزینهترین و شایعترین تهدیدات سایبری به شمار میروند.

۴. حملات DDoS (Distributed Denial of Service)

در حملات DDoS، مهاجمان با ارسال حجم بالایی از ترافیک به سمت سرور یا شبکهی هدف، تلاش میکنند آن را از کار بیندازند. این نوع حملات میتواند باعث اختلالات جدی در دسترسی به سرویسها و وبسایتها شود و به دلیل دشواری در تشخیص منبع حمله، مقابله با آن مشکل است.

۵. مهندسی اجتماعی (Social Engineering)

مهندسی اجتماعی یک روش حمله است که بر اساس فریب دادن افراد برای افشای اطلاعات حساس یا انجام عملی خاص شکل میگیرد. مهاجمان از روانشناسی و تعاملات انسانی برای بهرهبرداری از کاربران استفاده میکنند. حملات فیشینگ یکی از انواع رایج مهندسی اجتماعی است.

۶. حملات روز صفر (Zero-Day Attacks)

حملات روز صفر به حملاتی گفته میشود که از آسیبپذیریهای ناشناخته در نرمافزارها سوءاستفاده میکنند. این نوع حملات بسیار خطرناک هستند زیرا قبل از آن که توسعهدهندگان فرصت کنند تا آسیبپذیری را شناسایی و رفع کنند، مهاجمان از آن بهرهبرداری میکنند.

۷. حملات MITM (Man-In-The-Middle)

حملات MITM زمانی رخ میدهند که یک مهاجم خود را بین دو طرف ارتباط قرار میدهد و اطلاعاتی را که بین آنها رد و بدل میشود، استراق سمع یا تغییر میدهد. این نوع حملات اغلب در شبکههای بیسیم عمومی رخ میدهند و میتوانند منجر به سرقت اطلاعات حساس شوند.

۸. سرقت هویت (Identity Theft)

در سرقت هویت، مهاجمان اطلاعات شخصی فرد را به دست میآورند و از آن برای انجام فعالیتهای غیرقانونی مانند باز کردن حسابهای بانکی، درخواست وام، و یا انجام خریدهای آنلاین استفاده میکنند. این نوع تهدید میتواند تأثیرات مالی و حقوقی جدی برای قربانیان به همراه داشته باشد.

۹. حملات بروت فورس (Brute Force Attacks)

در حملات بروت فورس، مهاجمان تلاش میکنند تا با استفاده از آزمون و خطا، رمزهای عبور یا اطلاعات ورود به سیستم را کشف کنند. این حملات معمولاً زمانبر هستند اما در صورتی که رمزهای عبور ضعیف باشند، میتوانند موفق باشند.

۱۰. کیلاگرها (Keyloggers)

کیلاگرها نوعی بدافزار هستند که هر چیزی که کاربر تایپ میکند را ضبط میکنند. این ابزارها به طور پنهانی در سیستم نصب میشوند و میتوانند اطلاعات حساس مانند کلمات عبور و اطلاعات بانکی را به سرقت ببرند.

در دنیای امنیت سایبری، تهدیدات متنوعی وجود دارد که هر کدام به روشهای خاص خود عمل میکنند. آگاهی از این تهدیدات و بهکارگیری اقدامات پیشگیرانه میتواند به کاهش خطرات و حفاظت از اطلاعات شخصی و سازمانی کمک کند. از آنجا که تهدیدات سایبری همواره در حال تکامل هستند، ضروری است که افراد و سازمانها خود را بهروز نگه دارند و از ابزارها و تکنیکهای مدرن برای مقابله با این تهدیدات استفاده کنند.

چگونه امنیت شبکه را یاد بگیریم؟

یادگیری امنیت شبکه یک مسیر پویا و چند مرحلهای است که به تخصص و تجربهی عمیق در حوزههای مختلف فناوری اطلاعات و امنیت نیاز دارد. برای رسیدن به سطح مطلوب در این حوزه، ابتدا باید مفاهیم پایهای شبکهها را فرا بگیرید و سپس به تدریج به سمت دورههای پیشرفتهتر در امنیت شبکه و تست نفوذ پیش بروید.

در اینجا به یک نقشه راه کامل برای یادگیری امنیت شبکه و معرفی دورههایی از مکتب خونه میپردازیم.

مرحله ۱: آشنایی با مفاهیم پایهای شبکه

اولین گام در یادگیری امنیت شبکه، درک مفاهیم پایهای شبکههای کامپیوتری است. باید بتوانید با اصطلاحات و مفاهیمی مانند TCP/IP، مدل OSI، انواع پروتکلها، روترها، سوییچها و شبکههای LAN و WAN آشنا شوید.

- دوره پیشنهادی مکتب خونه: دورههای مرتبط با شبکههای کامپیوتری. این دورهها میتوانند به شما کمک کنند تا پایههای قوی در شبکهها بسازید.

مرحله ۲: یادگیری مفاهیم امنیت شبکه

بعد از آشنایی با اصول شبکه، باید وارد مباحث امنیت شبکه شوید. در این مرحله یاد میگیرید چگونه از اطلاعات و دادههای شبکه در برابر تهدیدات و حملات محافظت کنید.

- موضوعات کلیدی: مفاهیم امنیتی مانند دیوارههای آتش (Firewall)، VPN، پروتکلهای رمزنگاری، امنیت ایمیل و وب، و تحلیل ترافیک شبکه.

- دوره پیشنهادی مکتب خونه: دورههای امنیت شبکه که به تفصیل به این مباحث پرداختهاند و شما را با مفاهیم کلیدی امنیت شبکه آشنا میکنند.

مرحله ۳: آشنایی با ابزارهای امنیت شبکه

در این مرحله، باید با ابزارهای امنیت شبکه و تحلیل آسیبپذیریها آشنا شوید. ابزارهایی مانند Wireshark، Nmap، و Metasploit از جمله ابزارهای مهم در این زمینه هستند.

- تمرین عملی: سعی کنید با استفاده از این ابزارها در محیطهای آزمایشی، مهارتهای خود را تقویت کنید.

مرحله ۴: تست نفوذ (Penetration Testing)

تست نفوذ یکی از مهمترین مراحل در امنیت شبکه است که شامل شناسایی آسیبپذیریها و نقاط ضعف سیستمها و شبکهها میشود. با یادگیری تست نفوذ میتوانید به ارزیابی امنیتی شبکههای خود بپردازید.

- دوره پیشنهادی مکتب خونه: دورههای تست نفوذ که به شما تکنیکها و روشهای مختلف برای شناسایی و بهرهبرداری از آسیبپذیریها را آموزش میدهند.

مرحله ۵: تقویت مهارتهای برنامهنویسی

در دنیای امنیت شبکه، آشنایی با برنامهنویسی اهمیت زیادی دارد. زبانهای برنامهنویسی مانند Python و Bash برای ایجاد ابزارهای اختصاصی امنیتی و خودکارسازی فرآیندهای تست نفوذ ضروری هستند.

- زبانهای کلیدی: یادگیری Python برای تحلیل اسکریپتها و خودکارسازی حملات و Bash برای مدیریت سیستمها و شبکهها.

مرحله ۶: یادگیری اصول مدیریت امنیت اطلاعات (SIEM)

در این مرحله باید با ابزارها و تکنیکهای مدیریت امنیت اطلاعات و رویدادها (SIEM) آشنا شوید. این ابزارها به تحلیل و مدیریت تهدیدات در زمان واقعی کمک میکنند.

- دوره پیشنهادی مکتب خونه: دورههای مرتبط با مدیریت امنیت اطلاعات که شامل آشنایی با SIEM و تحلیل لاگها است.

مرحله ۷: شرکت در دورههای تخصصی و گرفتن گواهینامهها

پس از یادگیری مفاهیم و مهارتهای پایه، شرکت در دورههای تخصصی و دریافت گواهینامههای معتبر میتواند به شما کمک کند تا دانش خود را به سطح حرفهای ارتقا دهید. برخی از گواهینامههای معتبر در حوزه امنیت شبکه عبارتند از:

- Certified Ethical Hacker (CEH)

- Certified Information Systems Security Professional (CISSP)

- Certified Information Security Manager (CISM)

مرحله ۸: مطالعه و تمرین مستمر

امنیت سایبری یک حوزه پویا و در حال تغییر است. برای حفظ مهارتها و آگاهی از جدیدترین تهدیدات و تکنیکهای امنیتی، مطالعه مستمر، شرکت در کنفرانسهای امنیتی، و پیگیری وبلاگها و خبرگزاریهای معتبر ضروری است.

- دورههای آموزش شبکه: این دورهها به شما کمک میکند تا با اصول و مبانی شبکههای کامپیوتری آشنا شوید.

- دورههای آموزش امنیت شبکه: برای یادگیری اصول امنیت و تکنیکهای مختلف دفاع در برابر تهدیدات شبکه.

- دورههای آموزش تست نفوذ: این دوره به شما تکنیکها و روشهای تست نفوذ را یاد میدهد.

یادگیری امنیت شبکه نیازمند زمان و تلاش مداوم است. این نقشه راه به شما کمک میکند تا مسیر یادگیری خود را بهطور کامل و سیستماتیک پیش ببرید. با استفاده از منابع مکتب خونه و تمرین مداوم، میتوانید به یک متخصص حرفهای در زمینه امنیت شبکه تبدیل شوید.

نتیجه گیری

امنیت شبکه برای هر سازمانی که با دادهها و سیستمهای شبکه کار میکند باید اولویت بالایی داشته باشد. علاوه بر محافظت از داراییها و یکپارچگی دادهها در برابر سوءاستفادههای خارجی نیز امنیت شبکه بسیار مهم است.

امنیت شبکه همچنین میتواند ترافیک شبکه را بهطور مؤثرتری مدیریت کند، عملکرد شبکه را بهبود بخشد و از اشتراک امن دادهها بین کارمندان و منابع داده اطمینان حاصل کند. ابزارها، برنامهها و برنامههای کاربردی زیادی وجود دارند که میتوانند به شما کمک کنند تا شبکههای خود را از حملات و خرابیهای غیرضروری ایمن کنید.